- من هم الهاكرز ؟

هم الأشخاص الذين يخترقون جهازك فيستطيعون مشاهدة ما به من ملفات أو سرقتها أو تدمير جهازك أو التلصص ومشاهدة ما تفعله على شبكة الإنترنت .

- ما هي الأشياء التي تساعدهم على اختراق جهازك ؟

::وجود ملف باتش أو تروجان::

لا يستطيع الهاكر الدخول إلى جهازك إلا مع وجود ملف يسمى (patch) أو (trojan) في جهازك وهذه الملفات هي التي يستطيع الهاكر بواسطتها الدخول إلى جهازك الشخصي حيث يستخدم الهاكر أحد برامج التجسس التي ترتبط مع ملف الباتش الذي يعمل ك (ريسيفر) يستطيع أن يضع له الهاكر (إسم مستخدم) و (رمز سري) تخوله أن يكون هو الشخص الوحيد الذي يستطيع الدخول إلى جهازك وكذلك يستطيع أن يجعل جهازك مفتوحاً فيستطيع أي هاكر أن يدخل إلى جهازك !!

::الاتصال بشبكة الإنترنت::

لا يستطيع الهاكر أن يدخل إلى جهازك إلا إذا كنت متصلاً بشبكة الإنترنت أما إذا كان جهازك غير متصل بشبكة الإنترنت أو أي شبكة أخرى فمن المستحيل أن يدخل أحد إلى جهازك سواك !!

ولذللك إذا أحسست بوجود هاكر في جهازك فسارع إلى قطع الاتصال بخط الإنترنت بسرعة حتى تمنع الهاكر من مواصلة العبث والتلصص في جهازك .

:: برنامج التجسس::

حتى يتمكن الهاكر العادي من اختراق جهازك لابد أن يتوافر معه برنامج يساعده على الاختراق !

ومن أشهر برامج الهاكرز هذه البرامج :

Cracker 4

Net Buster

NetBus Haxporg

Net Bus 1.7

Girl Friend

BusScong

BO Client and Server Utility

- كيف يتمكن الهاكر من الدخول إلى جهازك ؟

عندما يتعرض جهاز الكمبيوتر للإصابة بملف التجسس وهو (الباتش أو التروجان) فإنه على الفور يقوم بفتح بورت (port) أو منفذ داخل جهازك فيستطيع كل من لديه برنامج تجسس أن يقتحم جهازك من خلال هذا الملف الذي يقوم بفتح منطقة أشبه بالنافذة السرية التي يدخل منها اللصوص وهم الهاكرز !!!

- كيف يتمكن الهاكر من الدخول إلى جهاز كمبيوتر بعينه ؟

لا يستطيع الهاكر أن يخترق جهاز كمبيوتر بعينه إلا إذا توافرت عدة شروط أساسية وهي :

+ إذا كان هذا الكمبيوتر يحوي ملف التجسس (الباتش) .

+ إذا كان الهاكر يعرف رقم الآي بي أدرس الخاص بهذا الشخص .

وطبعاً لابد من وجود الشروط الأخرى وهي اتصال الضحية بالإنترنت ومعرفة الهاكر بكيفية استخدام برنامج التجسس والاختراق من خلاله !

بمعنى آخر إذا كان جهاز الكمبيوتر سليماً ولا يحوي أي ملفات باتش فمن المستحيل أن يدخل عليه أي هاكر عادي حتى لو كان يعرف رقم الآي بي أدرس ما عدا المحترفين فقط وهم قادرون على الدخول بأية طريقة وتحت أي مانع ولديهم طرقهم السرية في الولوج إلى مختلف الأنظمة !

وإذا كان الهاكر لا يعرف رقم الآي بي أدرس الخاص بك فإنه لن يستطيع الدخول إلى جهازك حتى لو كان جهازك يحوي ملف الباتش !

- ما هو رقم الآي بي أدرس ؟

هو العنوان الخاص بكل مستخدم لشبكة الإنترنت أي أنه الرقم الذي يُعَّرف مكان الكمبيوتر أثناء تصفح شبكة الإنترنت وهو يتكون من 4 أرقام وكل جزء منها يشير إلى عنوان معين فأحدها يشير إلى عنوان البلد والتالي يشير إلى عنوان الشركة الموزعة والثالث إلى المؤسسة المستخدمة والرابع هو المستخدم .

ورقم الآي بي متغير وغير ثابت فهو يتغير مع كل دخول إلى الإنترنت .. بمعنى آخر لنفرض أنك اتصلت بالانترنت ونظرت إلى رقم الآى بي الخاص بك فوجدت أنه : 212.123.123.200

ثم خرجت من الانترنت أو أقفلت الاتصال ثم عاودت الاتصال بعد عدة دقائق فإن الرقم يتغير ليصبح كالتالي : 212.123.123.366

لاحظ التغير في الأرقام الأخيرة : الرقم 200 أصبح 366 .

ولذلك ينصح بعدم استخدام بعرض برامج المحادثة مثل (الآيسكيو ICQ) لأنه يقوم بإظهار رقم الآي بي بشكل دائم حتى مع إخفائه فيتمكن الهاكر من استخدامه في الدخول إلى جهاز الشخص المطلوب مع توافر شرط وهو أن يحتوي كمبيوتر هذا الشخص على منفذ أو ملف تجسس (باتش) !

- كيف يصاب جهازك بملف الباتش أو التروجان أو حتى الفيروسات ؟

::الطريقة الأولى::

أن يصلك ملف التجسس من خلال شخص عبر المحادثة أو (الشات) وهي أن يرسل أحد الهاكر لك صورة أو ملف يحتوي على الباتش أو التروجان !

ولابد أن تعلم صديقي العزيز أنه بإمكان الهاكر أن يغرز الباتش في صورة أو ملف فلا تستطيع معرفته إلا باستخدام برنامج كشف الباتش أو الفيروسات حيث تشاهد الصورة أو الملف بشكل طبيعي ولا تعلم أنه يحتوي على باتش أو فيروس ربما يجعل جهازك عبارة عن شوارع يدخلها الهاكر والمتطفلون !

::الطريقة الثانية::

أن يصلك الباتش من خلال رسالة عبر البريد الإلكتروني لا تعلم مصدر الرسالة ولا تعلم ماهية الشخص المرسل فتقوم بتنزيل الملف المرفق مع الرسالة ومن ثم فتحه وأنت لا تعلم أنه سيجعل الجميع يدخلون إلى جهازك ويتطفلون عليك .

::الطريقة الثالثة::

إنزال برامج و ملفات من مواقع مشبوهة مثل المواقع الجنسية أو المواقع التي تساعد على تعليم التجسس !

::الطريقة الرابعة::

الدخول إلى مواقع مشبوهة مثل المواقع الجنسية حيث أنه بمجرد دخولك إلى الموقع فإنه يتم تنزيل الملف في جهازك بواسطة كوكيز لا تدري عنها !

حيث يقوم أصحاب مثل هذه المواقع بتفخيخ الصفحات فعندما يرغب أحد الزوار في الدخول إلى هذه الصفحات تقوم صفحات الموقع بإصدار أمر بتنزيل ملف التجسس في جهازك !

- كيف يختار الهاكر الجهاز الذي يود اختراقه ؟

بشكل عام لا يستطيع الهاكر العادي من اختيار كمبيوتر بعينه لاختراقه إلا إذا كان يعرف رقم الآي بي أدرس الخاص به كما ذكرنا سابقاً فإنه يقوم بإدخال رقمالآي بي أدرس الخاص بكمبيوتر الضحية في برنامج التجسس ومن ثم إصدار أمر الدخول إلىالجهاز المطلوب !

وأغلب المخترقين يقومون باستخدام برنامج مثل (IP Scan) أوكاشف رقم الآي بي وهو برنامج يقوم الهاكر باستخدامه للحصول على أرقام الآي بي التيتتعلق بالأجهزة المضروبة التي تحتوي على ملف التجسس {الباتش}

يتم تشغيلالبرنامج ثم يقوم المخترق بوضع أرقام آي بي افتراضيه .. أي أنه يقوم بوضع رقمينمختلفين فيطلب من الجهاز البحث بينهما فمثلاً يختار هذين الرقمين :

212.224.123.10

212.224.123.100

لاحظ آخر رقمين وهما : 10 و 100

فيطلب منه البحث عن كمبيوتر يحوي منفذ ( كمبيوتر مضروب ) بين أجهزةالكمبيوتر الموجودة بين رقمي الآي بي أدرس التاليين : 212.224.123.10 و 212.224.123.100

وهي الأجهزة التي طلب منه الهاكر البحث بينها !

بعدهايقوم البرنامج بإعطائه رقم الآي بي الخاص بأي كمبيوتر مضروب يقع ضمن النطاق الذي تمتحديده مثل :

212.224.123.50

212.224.123.98

212.224.123.33

212.224.123.47

فيخبره أن هذه هي أرقام الآي بي الخاصة بالأجهزة المضروبة التي تحوي منافذ أو ملفات تجسس فيستطيع الهاكر بعدها من أخذ رقم الآي بي ووضعه في برنامج التجسس ومن ثم الدخول إلى الأجهزةالمضروبة !

- ما هي أهم الأشياء التي يبحث عنها الهاكرز ؟

بعض الهاكرز يمارسون التجسس كهواية وفرصة لإظهار الإمكانيات وتحدي الذات والبعض الآخر يمارس هذا العمل بدافع تحقيق عدة أهداف تختلف من هاكر لآخر ونذكر منهاما يلي :

+ الدفاع عن الاسلام و المسلمين {الجهاد الالكتروني} و ذلك بتدمير المواقع اليهودية و غيرها من الحاقدين على الاسلام و ما أكثرهم

+ الحصول على المال من خلال سرقة المعلومات البنكية مثل أرقام الحسابات أو البطاقات الائتمانية .

+ الحصول على معلومات أو صور شخصية بدافع الابتزاز لأغراض مالية أو انحرافية كتهديد بعض الفتيات بنشر صورهن على الإنترنت إذالم يستجبن لمطالب انحرافية أو مالية !

+ الحصول على ملفات جميلة مثل ملفات الأركامكس أو الباور بوينت أو الأصوات أو الصور أو .

+ إثبات القدرة على الاختراق ومواجهة العقبات وفرصة للافتخار بتحقيق نصر في حال دخول الهاكر على أحدالأجهزة أو الأنظمة المعلوماتية .

+ الحصول على الرموز السرية للبريد الإلكتروني ليتسنى له التجسس على الرسائل الخاصة أو سرقة إسم البريد الإلكتروني بأكمله !!

+ الحصول على الرمز السري لأحد المواقع بهدف تدميره أو التغيير في محتوياته .

+ الانتقام من أحد الأشخاص وتدمير جهازه بهدف قهره أو إذلاله . {عشان يلبسو الطرحة زي ما يقول إخوانا المصريين}

- ما هي أشهر طريقة للكشف عن ملفات التجسس ؟

::الطريقة الأولى::

برامج الكشف عن ملفات التجسس والفيروسات .

استخدام أحد برامج الكشف عن ملفات التجسس وكذلك الحماية من التجسس والهاكرز عن طريق عمل جدار ناري يمنع دخول المتطفلين .

من أشهر وأفضل برامج الكشف عن ملفات التجسس :

Norton internet security

Zone alarm

MacAfee firewall

The Cleaner

ومن أشهر وأفضل برامج الحماية من الهاكرز :

ZoneAlarm

LockDown 2000

Jammer

Internet Alert 99

Tiny Personal Firewall

::الطريقة الثانية::

بواسطة ملف تسجيل النظام Registry :

::الطريقة الثالثة::

بواسطة الأمر : msconfig

::الطريقة الرابعة::

بواسطة مشغل الدوس Dos :

هذة الطريقة لا انصح بإستعمالها لأنها قديمة كانت تستخدم قبل ظهور الويندوز لإظهار ملفات التجسس مثل الباتش والتروجانز وهي من اسهل الطرق :

- افتح الدوس من محث MSDos بقائمة البدء Start

- أكتب الأمر التالي :

C:/Windows\dir patch.* e

- إن وجدت ملف الباتش فقم بمسحة بالطريقة التالية:

C:\Windows\delete patch.*

2- الوصاية العشر لتجنب الفايروسات

فيروسات الكمبيوتر خطر داهم، ولا يمكن الاستهانة بها أو التقليل من خطورتها· وأعتقد ان ليس هناك شخص تعرض جهازه بالأصابة بفيروس والكثير منا وانا منهم من تأثر كمبيوتره بالفيروسات الخبيثة .

أولا : لا تبق القرص المرن Floppy في الدرايف، أثناء بدء تشغيل الكمبيوتر، أو بعد إغلاقه، لأن الفرصة تكون أكبر لانتشار الفيروسات·

ثانيا : اجر مسحا Scan للقرص المرن قبل فتح الملفات فيه، لأن هذه الطريقة تتيح لك التقاط الفيروسات قبل انتشارها في الكمبيوتر·

ثالثا : قم بمسح كافة الملفات أو البرامج التي تريد تنزيلها من الشبكة، قبل فتحها أو تشغيلها ·

رابعا : الرسائل الإلكترونية المتطفلة Spam قد تحمل معها الفيروسات، ويستحسن إلغاؤها مباشرة ·

خامسا : تجنب تنزيل البرامج من مواقع غير موثوقة سواء اجنبية او عربية .

سادسا : تأكد بأن برنامج مقاومة الاختراق، معد بطريقة مناسبة، بحيث يتيح حجب ملفات التجسس التي قد تنقل إلى المخترقين معلومات عن كمبيوترك الشخصي، وتجعله بالتالي عرضة للفيروسات وملفات التجسس ·

سابعا : تأكد من استخدام Firewall جدار ناري للحماية من الهجمات ping و الـ Flood .

ثامنا : اجعل برنامج مقاومة الفيروسات على أهبة الاستعداد للتصدي للفيروسات ، من خلال تحديثه باستمرار ·

تاسعا : تتبع أخبار الفيروسات، لمعرفة الجديد منها ·

عاشرا : في حال تعرض جهازك لفيروس، لا تقلق، قم بتشغيل برنامج المقاومة، وتتبع التعليمات لإزالة الفيروس حتى النهاية ·

3- أدوات سد الثغرات وتعطيل الفيروسات .

الأداة الاولى

اسـم الأداه : Avast Virus Cleaner Tools

الإصــــدار : 1.0

وظيفة الأداه : حذف مايقارب 200 فيروس

حجـم الأداه : 344 ك.ب

التسجيل : مجاني

النظــــام : Windows XP

اسـم الأداه : Avast Virus Cleaner Tools

الإصــــدار : 1.0

وظيفة الأداه : حذف مايقارب 200 فيروس

حجـم الأداه : 344 ك.ب

التسجيل : مجاني

النظــــام : Windows XP

نبذة عنها : أداه رائعة تقوم بحذف مايقارب 200 فيرس حتى بعد تنصيب حزمة SP2 الخاص بنظام اكس بي .

الأداة الثانية

اسـم الأداه : Malicious

الإصــــدار : 1.0

وظيفة الأداه : لتنظيف بقايا مخلفات الفيروسات والديدان

حجـم الأداه : 256 ك.ب

التسجيل : مجاني

النظــــام : Windows XP

نبذة عنها : أداه رائعة تقوم بتنظيف ومسح جميع مخلفات الفيروسات المؤثرة على حزمة SP1 فقط .

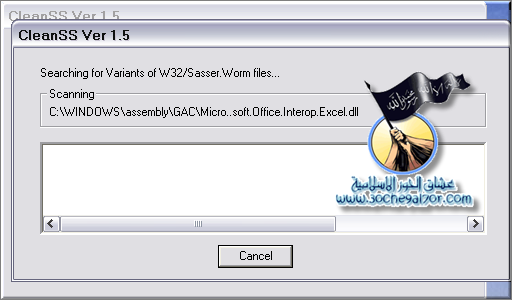

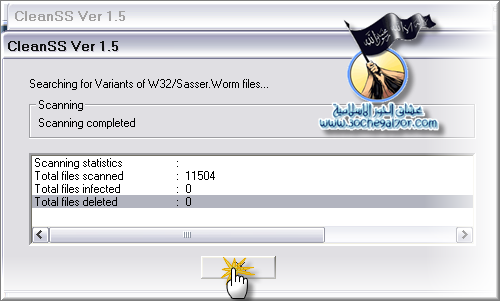

الأداة الثالثة

اسـم الأداه : W32/Sasser.worm

الإصــــدار : 1.0

وظيفة الأداه : لسد ثغرة فيروس ساسر

حجـم الأداه : 2.58 م.ب

التسجيل : مجاني

النظــــام : Windows XP

اسـم الأداه : W32/Sasser.worm

الإصــــدار : 1.0

وظيفة الأداه : لسد ثغرة فيروس ساسر

حجـم الأداه : 2.58 م.ب

التسجيل : مجاني

النظــــام : Windows XP

نبذة عنها : أداه مهمه لغلق آخر ثغرات متصفح الإكسبلورر يستمر فيروس ساسر في إشاعة الأعطال بعدد كبير من أجهزة الكمبيوتر التي تعمل بنظام تشغيل ويندوز . وقد اكتشفت النسخة الأولى من الفيروس في الاول من مايو/أيار 2005 وانتشر منذ ذلك التاريخ بسرعة كبيرة في أنحاء شبكة الإنترنت.

الأداة الرابعة

اسـم الأداه : General_Removal

وظيفة الأداه : هذه الأداة تقوم بتنظيف الحاسب من فيروسات وبرامج ضارة

حجـم الأداه : 219 Kb

التسجيل : مجاني

النظــــام : win xp

[warning]يجب أن يكون في جهازك جدار ناري قوي + مضاد فايروس[/warning]

[warning]يجب أن يكون في جهازك جدار ناري قوي + مضاد فايروس[/warning]

أقوة برامج مضاد الفايروسات

4- انشاء كلمة مرور لـ حساب الـ Administrator

طبعا الكثير منا لديه اسم مستخدم وكلمة مرور لدخول الويندوز والبعض لا يستخدم كلمة مرور وهذا اكبر ثغره والبعض ينسى أو يجهل وجود حساب بهذا الإسم :: Administrator :: وغالبا ما يكون له كلمة مرور :: ثغره كبيره حيل ::

اذا حساب الـ :: Administrator :: بدون كلمة مرور اي واحد يستطيع الدخول على جهازك من النت باستخدام هذا الحساب لذلك يجب علينا ان نضع له كلمة مرور .. وايضا باقي حسابات المستخدمين إذا كانت موجودة .

وبصراحة اعتبرها من اكبر الثغرات بسبب سوء الاعدادات

شرح بالصورة لكيفية إنشاء كلمة مرور للــ :: Administrator ::

ملاحظة : تستطيع تطبيق هذه الطريقه على اي حساب موجود .

5- إجبار المستخدم بوضع كلمه مرور وتحديد اقل عدد مسموح لخانات كلمة المرور

6- طريقة حرمان الهاكر الى جهازك حتى ولو يعرف كلمة المرور للأدمن

بهذه الطريقه نمنع الدخول الثاني على الجهاز

ملاحظه خدمات Remote Desktop & Run As تتعطل لانها تعتمد على الخدمه Secondary Logon مع العلم بان المستخدم المنزلي .. نادرا ما يستخدمها ..

7- تعطيل خدمات الويندوز ( Services ) الغير مطلوبه باجهزة المستخدم المنزلي

تعطيل خدمات الويندوز ( Services ) الغير مطلوبه باجهزة المستخدم المنزلي

لخطورتها اولااا وزيادة حمل على الجهاز ثانيا

( ملااحظه : بعض الخدمات التاليه ليست موجوده في الاكسبي هوم )

(( للشباب اللي ماعندهم شبكات ولااا طابعه ولااا شبكه لاسلكيه ))

- اختر Remote Registry ( تعديل مسجل النظام من بعد )

- اختر Disabled

- اضغط Apply

واعمل السابق مع هذه الخدمات

Routing and Remote Access ( التوجيه والوصول عن بعد )

Server ( للمشاركه بالملفات والطابعات على الشبكه )

Terminal Services ( للدخول على الجهاز من بعد )

Wireless Zero Configuration ( لشبكة الوايرليس )

Print Spooler ( للطابعات )

(( للشباب اللي عندهم مشاركة ملفات على الشبكه,, وطابعه ,, وشبكه لاسلكيه ))

يعطلون فقط الخدمات التاليه

Remote Registry ( تعديل مسجل النظام من بعد )

Terminal Services ( للدخول على الجهاز من بعد )

Routing and Remote Access ( التوجيه والوصول عن بعد )

8- سد الثغرات الموجودة في نظام التشغيل ويندوز اكس بي

انواع الثغرات الموجوده في الاكس بي ؟

اولاً) ثغرات بسبب اخطاء في نظام التشغيل الويندوز اكس بي

ولسد هذه الثغرات ,,, تستخدم الرقع الـ Patch بواسطة التحديث التلقائي للويندوز

او من موقع التحديث لشركة المايكروسوفت على هذ االرابط

ثانياً) ثغرات بسبب الإعدادات لـ ( خدمات الويندوز ) & ( السكيوريتي ) & ( الاوذونات والحقوق )

وهذا ماسوف نتطرق له في هذا الموضوع

اداة : Windows Worms Doors Cleaner

لتقفيل وبشكل تاااااام المنافذ (( الخطيره )) 135 & 445 & 137 & 138 & 139 & 5000

وذلك بتعطيل الخدمات ( الغير مستخدمه ) التي تستخدم هذه المنافذ

وهذا شرح ,,, لعملية اغلاق المنافذ الخطيره

كما بالصوره ,,, اضغط على المفتاح (( Close )) لكل منفذ

بعدها اعد تشغيل الجهاز

-برنااامج xp-AntiSpy

اداة سهلة الإستخدام وتقوم بتعطيل اغلب الخدمات التي تسبب الثغرات .

وهذا شرح لإستخدام الاداه

اضغط على profiles >>> ثم اختر Windows Update >>> ثم اضغط على Apply Settings

بعدها أعد تشغيل الجهاز .

9- اغلاق المنافذ 137 - 139 والتي تستخدم الخدمه NetBIOS

وهذا شرح طريقة تقفيلها بحيث لا تؤثر على اتصال الـ ADSL وخصوصا اذا مزود الخدمه يستخدم DHCP وبنفس الوقت راح نعطل مشاركة الملفات

10- كيفية تعطيل NetBIOS over TCP/IP

الا يجب علينا التأكد من أن جميع النوافذ مغلقة

عن طريق الدوس ... نستخدم الامر Netstat -ano

وقبل استخدام الامر Netstat يجب تقفيل النت وجميع البرامج

netstat -ano....c:\netstat.txt

بعدها نفتح ملف التقرير ... على محرك الاقراص C وباسم netstat.txt

وهذا تقرير من جهازي

و سبب تركه هو أن اي برنامج .. يعتمد على خدمة المهام المجدوله يعني بفصيح العبارة لن يعمل اذا عطلت هذه الخدمه

ولان بفضل الله و توفيقه قمنا بسد جميع المنافذ الخطيره ومن دون التأثير على اتصال الـ Adsl

و في الاخير أريد أن أعيد عليكم الحقيقة التي قلتها في أول الموضوع و هي :

لا يوجد حماية بنسبة 100/100 إنما هذه الاشياء أخذ بالأسباب لا أكثر

و الله من وراء القصد و الله يهدي السبيل

تم بحمد الله هذا الموضوع و اسئل الله سبحانه و تعالى أن يجعله خالصا لوجهه و أن ينفع به إخواننا و أن يجعله شوكة في حلةوق الهاكر الذين يتعدون على إخواننا المسلمين

جميع الحقوق محفوظة لكل مسلم